從2017年6月15日起,“無敵艦隊”組織向國內多家證券金融公司、互聯網金融公司發起DDoS比特幣勒索,現已有超過6家金融證券類企業遭受DDoS攻擊勒索,且其中4家已經遭受了大規模的DDoS攻擊,攻擊流量從2G到20G不等,對企業網絡產生了非常嚴重的影響。而“無敵艦隊”組織聲稱如果企業不按郵件要求定時支付比特幣,將進行持續的大規模流量攻擊(該組織聲稱攻擊流量可超過1T),并逐步提高勒索比特幣數額。

這其實并不是該組織第一次行動了,早在2015年12月,“無敵艦隊(Armada Collective)”就開始對中國境內的互聯網企業實施同樣手法的DDoS攻擊的勒索。

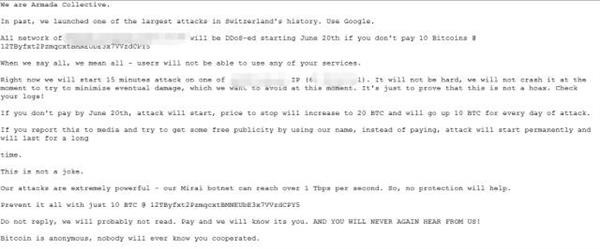

本次事件收到的勒索郵件內容如下:

二、DDOS防護應急手段

針對本次DDoS攻擊事件,下文就目前市場上主流的DDoS防護應急手段,按其差異性和適用場景做了簡要對比。

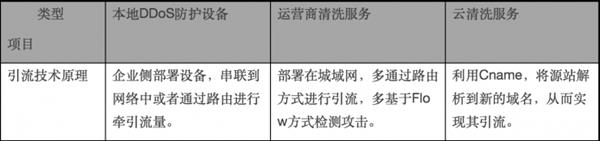

常規的DDoS防護應急方式因其選擇的引流技術差別而在實現上有差別的差異性,主要分成以下三種:

1、當地DDoS防護設備;

2、運營商清洗辦事;

3、云清洗辦事。

三種類型的DDoS防護應急手段引流方式的原理:

了解引流技術原理后,簡要闡述各種方式在DDoS應急上的優劣:

當地DDoS防護設備:

當地化防護設備,增強了用戶監控DDoS監控能力的同時做到了業務安適可控,且設備具備高度可定制化的策略和辦事,更加適合通過分析攻擊報文,定制策略應對多樣化的、針對性的DDoS攻擊類型;但當流量型攻擊的攻擊流量超出互聯網鏈路帶寬時,需要借助運營商清洗辦事或者云清洗辦事來完成攻擊流量的清洗。

運營商清洗辦事:

運營商采購安適廠家的DDoS防護設備并安排在城域網,通過路由方式引流,和Cname引流方式比擬其生效時間更快,運營商通過提清洗辦事方式幫手企業用戶解決帶寬消耗性的拒絕辦事攻擊;但是運營商清洗辦事多是基于Flow方式檢測DDoS攻擊,且策略的顆粒度較粗,因此針對低流量特征的DDoS攻擊類型檢測效果往往不夠抱負,此外部分攻擊類型受限于防護算法往往會有透傳的攻擊報文,此時對于企業用戶還需要借助當地DDoS防護設備,實現二級清洗。

云清洗辦事:

云清洗辦事使用場景較窄,當使用云清洗辦事做DDoS應急時,為了解決攻擊者直接向站點真實IP地址發起攻擊而繞過了云清洗中心的問題,通常情況下還需要企業用戶配合做業務地址更換、Cname引流等操作配置,尤其是業務地址更換導致的實際變換過程可能會出現不能落地的情況。

另一方面對于HTTPS Flood防御,當前云清洗辦事需要用戶上傳HTTPS業務私鑰證書,可操作性不強。此外業務流量導入到云平臺,對業務數據安適性也提出了挑戰。

對比了三種方式的差別和適用場景,我們會發現單一解決方案不能完成所有DDoS攻擊清洗,保舉企業用戶在實際情況下可以組合當地DDoS防護設備+運營商清洗辦事或者當地DDoS防護設備+云清洗辦事,實現分層清洗的效果。針對金融行業,更保舉的組合方案是當地DDoS防護設備+運營商清洗辦事。對于選擇云清洗辦事的用戶,如果只是在DDoS攻擊發生時才選擇將流量導入到云清洗平臺,需要做好備用業務地址的更換預配置(新業務地址不成泄露,不然一旦被攻擊者獲悉將會失去其意義)。

三、DDOS防護實踐總結

借鑒DDoS攻防工程師總結的經驗,企業客戶在DDoS防護體系建設上通常需要開展的工作有:

應用系統開發過程中持續消除性能瓶頸,提升性能

通過各類優化技術,提升應用系統的并發、新建以及數據庫查詢等能力,減少應用型DDOS攻擊類型的潛在危害;

按期掃描和加固自身業務設備

按期掃描現有的網絡主節點及主機,清查可能存在的安適漏洞和不規范的安適配置,對新出現的漏洞及時進行清理,對于需要加強安適配置的參數進行加固;

確保資源冗余,提升耐打能力

建立多節點負載均衡,配備多線路高帶寬,配備強大的運算能力,借此“吸收”DDoS攻擊;

辦事最小化,關停不須要的辦事和端口

關停不須要的辦事和端口,實現辦事最小化,例如WWW辦事器只開放80而將其它所有端口關閉或在防火墻上做阻止策略。可大大減少被與辦事不相關的攻擊所影響的概率;

選擇專業的產品和辦事

三分產品技術,七分設計辦事,除了防護產品自己的功能、性能、不變性,易用性等方面,還需要考慮防護產品廠家的技術實力,辦事和支持能力,應急經驗等;

多層監控、縱深防御